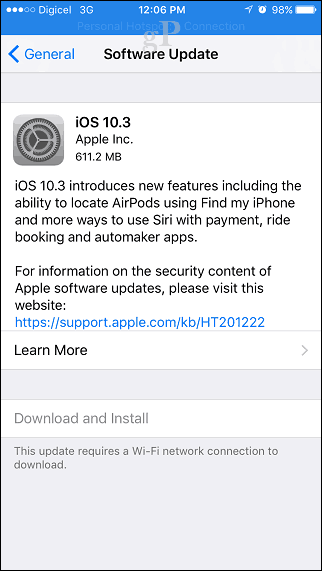

Spoločnosť Apple vydala najnovšiu a pravdepodobnú konečnú aktualizáciu údržby svojho mobilného operačného systému iOS 10.3. Vydanie je hlavnou revíziou, ktorá obsahuje úplne nový systém súborov. Z tohto dôvodu vám odporúčame pred inštaláciou zálohujte. Okrem vylepšenia nového systému súborov - ktorý presunie všetky vaše údaje zo starého HFS + do APFS (prečítajte si náš predchádzajúci príspevok, ak vás zaujíma „Čo je APFS?“) - Súčasťou systému iOS 10.3 je aj vylepšená podpora ozdobných bezdrôtových slúchadiel spoločnosti Apple, vďaka ktorým je ľahšie ich nájsť pomocou novej funkcie. Nájdite Moje AirPods Funkcie. Aktualizácia obsahuje veľkú zbierku zmien v zákulisí, ktoré ovplyvňujú najmä tvorcov aplikácií. Napríklad App Store teraz umožní vývojárom prvýkrát reagovať na recenzie zákazníkov. Fanúšikovia kriketu sa môžu tešiť na to, že Siri použijú na kontrolu športových výsledkov a štatistík indickej Premier League a Medzinárodnej kriketovej rady.

Posledná aktualizácia pre iOS 10 bola dodaná s Windows 7

Teraz, na tú časť, na ktorú ste všetci čakali: Mali by ste upgradovať? Áno, ide o aktualizáciu údržby a všetci vieme, aké sú dôležité, najmä z hľadiska bezpečnosti.

Používatelia iOS musia pristupovať k tomuto opatrne z dôvodu základných zmien, ako je aktualizácia systému súborov. Ak chcete prepnúť svoje zariadenie na APFS, vaše iOS zariadenie sa bude musieť v podstate sám vyčistiť a preformátovať. To všetko sa stane v zákulisí, ale s touto aktualizáciou je riziko straty vašich údajov vyššie.

Aktualizácia systému iOS 10.3 je dosť robustná a váži približne 611 MB. Používatelia si môžu stiahnuť najnovšiu aktualizáciu systému iOS spustením Nastavenia> Všeobecné> Aktualizácia softvéru. Stiahnutie a inštalácia systému iOS 10.3 na iPhone 6s mi trvalo 15 minút. Aj keď sa jedná o odporúčanú aktualizáciu, nezabudnite vykonať zálohu len pre prípad.

Ako vždy, nie je na škodu čakať, až uvidíme, ako dobre zvládne najnovšie vydanie veľký ekosystém Apple. Interné vývojové procesy spoločnosti Apple sú v súčasnosti porovnávané medzi skupinami produktov. Spoločnosť Apple tiež vydala aktualizácie pre ďalšie platformy spoločnosti, ako sú MacOS, watchOS, tvOS a CarPlay. Uistite sa, že ste ich tiež chytili pre optimálny zážitok, ak ste silne investovali do ekosystému Apple. Medzitým je tu uvedený obvyklý zoznam opráv chýb a aktualizácií zabezpečenia:

Zoznam bezpečnostných opráv a opráv je dlhší a menej zaujímavý. Tu sú:

účty

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Používateľ môže mať možnosť zobraziť Apple ID z uzamknutej obrazovky

Opis: Problém s rýchlou správou bol vyriešený odstránením výziev na autentifikáciu iCloud z obrazovky uzamknutia.

CVE-2017-2397: Suprovici Vadim z tímu UniApps, anonymný vedecký pracovník

audio

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie nesprávne vytvoreného zvukového súboru môže viesť k ľubovoľnému vykonaniu kódu

Opis: Problém s poškodením pamäte bol vyriešený prostredníctvom vylepšeného overenia vstupu.

CVE-2017-2430: anonymný vedecký pracovník pracujúci s iniciatívou Zero Day Initiative spoločnosti Trend Micro

CVE-2017-2462: anonymný vedecký pracovník pracujúci s iniciatívou Zero Day Initiative spoločnosti Trend Micro

uhlík

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie nesprávne vytvoreného súboru .dfont môže viesť k ľubovoľnému vykonaniu kódu

Opis: Pri manipulácii so súbormi písiem došlo k pretečeniu vyrovnávacej pamäte. Tento problém bol vyriešený zlepšením kontroly hraníc.

CVE-2017-2379: John Villamil, Doyensec, riusksk (泉 哥) oddelenia bezpečnostnej platformy Tencent

CoreGraphics

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie nesprávne vytvoreného obrázka môže viesť k odmietnutiu služby

Opis: Nekonečná rekurzia sa riešila prostredníctvom zlepšeného riadenia štátu.

CVE-2017-2417: riusksk (泉 哥) oddelenia bezpečnostnej platformy Tencent

CoreGraphics

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie nesprávne vytvoreného webového obsahu môže viesť k ľubovoľnému vykonaniu kódu

Opis: Viacerými problémami s poškodením pamäte sa riešilo vylepšené overenie vstupu.

CVE-2017-2444: Mei Wang z 360 GearTeam

CoreText

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie nesprávne vytvoreného súboru písma môže viesť k ľubovoľnému vykonaniu kódu

Opis: Problém s poškodením pamäte bol vyriešený prostredníctvom vylepšeného overenia vstupu.

CVE-2017-2435: John Villamil, Doyensec

CoreText

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie nesprávne vytvoreného písma môže mať za následok odhalenie procesnej pamäte

Opis: Čítanie mimo hraníc sa riešilo zlepšenou validáciou vstupu.

CVE-2017-2450: John Villamil, Doyensec

CoreText

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie nesprávne vytvorenej textovej správy môže viesť k odmietnutiu aplikácie

Opis: Problém s vyčerpaním zdrojov bol vyriešený prostredníctvom vylepšeného overenia vstupu.

CVE-2017-2461: Izák Archambault z IDAoADI, anonymného výskumného pracovníka

DataAccess

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dôsledok: Konfigurácia účtu Exchange s chybnou e-mailovou adresou sa môže vyriešiť na neočakávaný server

Opis: Pri spracovávaní e-mailových adries Exchange sa vyskytol problém s overením vstupu. Tento problém bol vyriešený prostredníctvom lepšej validácie vstupov.

CVE-2017-2414: Ilya Nesterov a Maxim Goncharov

FontParser

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie nesprávne vytvoreného súboru písma môže viesť k ľubovoľnému vykonaniu kódu

Opis: Viacerými problémami s poškodením pamäte sa riešilo vylepšené overenie vstupu.

CVE-2017-2487: riusksk (泉 哥) oddelenia bezpečnostnej platformy Tencent

CVE-2017-2406: riusksk (泉 哥) oddelenia bezpečnostnej platformy Tencent

FontParser

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Analýza škodlivo vytvoreného súboru písma môže viesť k neočakávanému ukončeniu aplikácie alebo vykonaniu ľubovoľného kódu

Opis: Viacerými problémami s poškodením pamäte sa riešilo vylepšené overenie vstupu.

CVE-2017-2407: riusksk (泉 哥) oddelenia bezpečnostnej platformy Tencent

FontParser

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie nesprávne vytvoreného písma môže mať za následok odhalenie procesnej pamäte

Opis: Čítanie mimo hraníc sa riešilo zlepšenou validáciou vstupu.

CVE-2017-2439: John Villamil, Doyensec

HomeKit

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Domáce ovládanie sa môže neočakávane objaviť v Control Center

Opis: Pri manipulácii s domácou kontrolou existoval štátny problém. Tento problém sa riešil zlepšením validácie.

CVE-2017-2434: Suyash Narain z Indie

HTTPProtocol

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Škodlivý server HTTP / 2 môže spôsobiť nedefinované správanie

Opis: V Nghttp2 existovalo pred 1.17.0 viacero problémov. Tieto boli riešené aktualizáciou LibreSSL na verziu 1.17.0.

CVE-2017-2428

ImageIO

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie nesprávne vytvoreného obrázka môže viesť k ľubovoľnému vykonaniu kódu

Opis: Problém s poškodením pamäte bol vyriešený prostredníctvom vylepšeného overenia vstupu.

CVE-2017-2416: Qidan He (何 淇 丹, @flanker_hqd) z KeenLab, Tencent

ImageIO

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dôsledok: Prezeranie škodlivo vytvoreného súboru JPEG môže viesť k ľubovoľnému vykonaniu kódu

Opis: Problém s poškodením pamäte bol vyriešený prostredníctvom vylepšeného overenia vstupu.

CVE-2017-2432: anonymný vedecký pracovník pracujúci s iniciatívou Zero Day Zero Day Initiative

ImageIO

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie škodlivo vytvoreného súboru môže viesť k neočakávanému ukončeniu aplikácie alebo svojvoľnému spusteniu kódu

Opis: Problém s poškodením pamäte bol vyriešený prostredníctvom vylepšeného overenia vstupu.

CVE-2017-2467

ImageIO

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie nesprávne vytvoreného obrázka môže viesť k neočakávanému ukončeniu aplikácie

Opis: Nesplatené čítanie existovalo vo verziách LibTIFF pred 4.0.7. Toto sa riešilo aktualizáciou LibTIFF v ImageIO na verziu 4.0.7.

CVE-2016-3619

itunes obchod

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Útočník v privilegovanej pozícii v sieti môže byť schopný manipulovať so sieťovým prenosom iTunes

Opis: Žiadosti o webové služby karantény iTunes boli zaslané v jasnom texte. Toto sa riešilo povolením protokolu HTTPS.

CVE-2017-2412: Richard Shupak (linkedin.com/in/rshupak)

jadro

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Aplikácia môže byť schopná spustiť ľubovoľný kód s oprávneniami jadra

Opis: Problém s poškodením pamäte bol vyriešený prostredníctvom vylepšeného overenia vstupu.

CVE-2017-2398: Lufeng Li z vulkánskeho tímu Qihoo 360

CVE-2017-2401: Lufeng Li z vulkánskeho tímu Qihoo 360

jadro

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Aplikácia môže byť schopná spustiť ľubovoľný kód s oprávneniami jadra

Opis: Celočíselný prepad sa riešil prostredníctvom vylepšenej validácie vstupu.

CVE-2017-2440: anonymný vedecký pracovník

jadro

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Škodlivá aplikácia môže byť schopná spustiť ľubovoľný kód s oprávneniami root

Opis: Preteky sa riešili zlepšením manipulácie s pamäťou.

CVE-2017-2456: lokihardt programu Google Project Zero

jadro

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Aplikácia môže byť schopná spustiť ľubovoľný kód s oprávneniami jadra

Opis: Použitie po bezplatnom vydaní bolo riešené prostredníctvom vylepšenej správy pamäte.

CVE-2017-2472: Ian Beer programu Google Project Zero

jadro

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Škodlivá aplikácia môže byť schopná spustiť ľubovoľný kód s oprávneniami jadra

Opis: Problém s poškodením pamäte bol vyriešený prostredníctvom vylepšeného overenia vstupu.

CVE-2017-2473: Ian Beer programu Google Project Zero

jadro

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Aplikácia môže byť schopná spustiť ľubovoľný kód s oprávneniami jadra

Opis: Problém typu „jeden po druhom“ bol vyriešený vylepšenou kontrolou hraníc.

CVE-2017-2474: Ian Beer programu Google Project Zero

jadro

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Aplikácia môže byť schopná spustiť ľubovoľný kód s oprávneniami jadra

Opis: Závod bol vyriešený zlepšeným uzamknutím.

CVE-2017-2478: Ian Beer programu Google Project Zero

jadro

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Aplikácia môže byť schopná spustiť ľubovoľný kód s oprávneniami jadra

Opis: Problém s pretečením vyrovnávacej pamäte bol vyriešený vylepšeným spracovaním pamäte.

CVE-2017-2482: Ian Beer programu Google Project Zero

CVE-2017-2483: Ian Beer z projektu Google Zero

klávesnica

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Aplikácia môže byť schopná vykonať ľubovoľný kód

Opis: Pretečenie vyrovnávacej pamäte bolo riešené zlepšenou kontrolou hraníc.

CVE-2017-2458: Shashank (@cyberboyIndia)

libarchive

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Lokálny útočník môže byť schopný zmeniť povolenia systému súborov na ľubovoľných adresároch

Opis: Pri manipulácii so symbolickými odkazmi sa vyskytol problém s overením. Tento problém bol vyriešený vylepšenou validáciou symbolov.

CVE-2017-2390: Omer Medan zo spoločnosti enSilo Ltd

libc ++ abi

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Vymieňanie škodlivej aplikácie C ++ môže viesť k ľubovoľnému vykonaniu kódu

Opis: Použitie po bezplatnom vydaní bolo riešené prostredníctvom vylepšenej správy pamäte.

CVE-2017-2441

lepenka

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Vloženú dosku si môže prečítať osoba s fyzickým prístupom k zariadeniu iOS

Opis: Lepenka bola šifrovaná kľúčom chráneným iba hardvérovým identifikátorom UID. Tento problém bol vyriešený šifrovaním kartónu pomocou kľúča chráneného hardwarovým identifikátorom UID a prístupovým kódom používateľa.

CVE-2017-2399

telefón

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Aplikácia tretej strany môže začať telefonický hovor bez zásahu používateľa

Opis: V systéme iOS sa vyskytol problém, ktorý umožňuje volania bez výzvy. Tento problém bol vyriešený výzvou používateľovi, aby potvrdil začatie hovoru.

CVE-2017-2484

profily

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Útočník môže využiť slabiny kryptografického algoritmu DES

Opis: Podpora pre kryptografický algoritmus 3DES bola pridaná do klienta SCEP a DES bol zastaraný.

CVE-2017-2380: anonymný vedecký pracovník

Rýchly pohľad

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dôsledok: Klepnutím na telefónne spojenie v dokumente PDF sa môže uskutočniť hovor bez výzvy používateľa

Opis: Pri kontrole tel URL pred začatím hovorov sa vyskytol problém. Tento problém bol vyriešený pridaním výzvy na potvrdenie.

CVE-2017-2404: Tuan Anh Ngo (Melbourne, Austrália), Christoph Nehring

safari

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Návšteva škodlivého webu môže viesť k spoofingu v paneli s adresou

Opis: Problém správy štátu bol vyriešený zakázaním vkladania textu až do načítania cieľovej stránky.

CVE-2017-2376: anonymný vedecký pracovník, Michal Zalewski zo spoločnosti Google Inc, Muneaki Nishimura (nishimunea) spoločnosti Recruit Technologies Co., Ltd., Chris Hlady zo spoločnosti Google Inc, anonymný výskumný pracovník, oddelenie Yuyang Zhou z oddelenia bezpečnostnej platformy Tencent (Security.tencent.com)

safari

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Miestny používateľ môže byť schopný objaviť webové stránky, ktoré používateľ navštívil v súkromnom prehliadaní

Opis: Pri odstraňovaní SQLite sa vyskytol problém. Tento problém bol vyriešený vylepšeným vyčistením SQLite.

CVE-2017-2384

safari

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Pri spracovaní škodlivo vytvoreného webového obsahu sa môžu na ľubovoľných webových stránkach zobraziť autentifikačné listy

Opis: Pri spracovávaní autentifikácie HTTP existoval problém spoofingu a odmietnutia služby. Tento problém bol vyriešený tým, že HTTP autentifikačné listy boli nemodálne.

CVE-2017-2389: ShenYeYinJiu of Tencent Security Response Center, TSRC

safari

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Návšteva škodlivej webovej stránky kliknutím na odkaz môže viesť k spoofingu používateľského rozhrania

Opis: Pri manipulácii s výzvami FaceTime sa vyskytol problém spoofingu. Tento problém bol vyriešený prostredníctvom lepšej validácie vstupov.

CVE-2017-2453: xisigr laboratória Xuanwu v spoločnosti Tencent (tencent.com)

Safari Reader

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dôsledok: Povolenie funkcie Safari Reader na škodlivo vytvorenej webovej stránke môže viesť k univerzálnemu skriptovaniu na viacerých stránkach.

Opis: Viaceré problémy s overením sa riešili prostredníctvom lepšej dezinfekcie vstupu.

CVE-2017-2393: Erling Ellingsen

SafariViewController

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dôsledok: Stav vyrovnávacej pamäte nie je správne udržiavaný v synchronizácii medzi Safari a SafariViewController, keď používateľ vymaže vyrovnávaciu pamäť Safari

Opis: Vyskytol sa problém pri vymazávaní informácií o vyrovnávacej pamäti Safari z prehliadača SafariViewController. Tento problém bol vyriešený zlepšením spracovania stavu vyrovnávacej pamäte.

CVE-2017-2400: Abhinav Bansal zo Zscaler, Inc.

zabezpečenia

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Overenie platnosti prázdnych podpisov pomocou SecKeyRawVerify () môže byť neočakávane úspešné

Opis: Vyskytol sa problém s overením volania kryptografického rozhrania API. Tento problém bol vyriešený vylepšenou validáciou parametrov.

CVE-2017-2423: anonymný vedecký pracovník

zabezpečenia

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Útočník s privilegovaným postavením v sieti môže zachytávať alebo upravovať údaje v reláciách chránených SSL / TLS

Opis: Za určitých okolností Secure Transport nedokázal overiť pravosť paketov OTR. Tento problém bol vyriešený obnovením chýbajúcich krokov validácie.

CVE-2017-2448: Alex Radocea z Longterm Security, Inc.

zabezpečenia

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Aplikácia môže byť schopná vykonať ľubovoľný kód s oprávneniami root

Opis: Pretečenie vyrovnávacej pamäte bolo riešené zlepšenou kontrolou hraníc.

CVE-2017-2451: Alex Radocea z Longterm Security, Inc.

zabezpečenia

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dôsledok: Spracovanie nesprávne vytvoreného certifikátu x509 môže viesť k ľubovoľnému vykonaniu kódu

Opis: Pri analýze certifikátov sa vyskytol problém s poškodením pamäte. Tento problém bol vyriešený prostredníctvom lepšej validácie vstupov.

CVE-2017-2485: Aleksandar Nikolic z Cisco Talos

Siri

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Siri môže odhaliť obsah textových správ, keď je zariadenie uzamknuté

Opis: Pri zlepšenej správe štátu sa riešil nedostatočný problém so zamykaním.

CVE-2017-2452: Hunter Byrnes

WebKit

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dôsledok: Presunutie škodlivého odkazu cez odkaz a jeho zrušenie môže viesť k spoofingu záložiek alebo spusteniu ľubovoľného kódu.

Opis: Pri vytváraní záložiek existoval problém s overením. Tento problém bol vyriešený prostredníctvom lepšej validácie vstupov.

CVE-2017-2378: xisigr z laboratória Xuanwu v spoločnosti Tencent (tencent.com)

WebKit

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Návšteva škodlivého webu môže viesť k spoofingu v paneli s adresou

Opis: Nekonzistentný problém s používateľským rozhraním bol vyriešený prostredníctvom zlepšenej správy stavu.

CVE-2017-2486: redrain of light4freedom

WebKit

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie nesprávne vytvoreného webového obsahu môže viesť k exfiltrácii krížového pôvodu údajov

Opis: Problém s prístupom k prototypu bol vyriešený zlepšeným spracovaním výnimiek.

CVE-2017-2386: André Bargull

WebKit

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie nesprávne vytvoreného webového obsahu môže viesť k ľubovoľnému vykonaniu kódu

Opis: Viacerými problémami s poškodením pamäte sa riešilo vylepšené overenie vstupu.

CVE-2017-2394: Apple

CVE-2017-2396: Apple

CVE-2016-9642: Gustavo Grieco

WebKit

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie nesprávne vytvoreného webového obsahu môže viesť k ľubovoľnému vykonaniu kódu

Opis: Viaceré problémy s poškodením pamäte boli riešené prostredníctvom vylepšeného spracovania pamäte.

CVE-2017-2395: Apple

CVE-2017-2454: Ivan Fratric z projektu Google Zero

CVE-2017-2455: Ivan Fratric z projektu Google Zero

CVE-2017-2457: lokihardt programu Google Project Zero

CVE-2017-2459: Ivan Fratric z projektu Google Zero

CVE-2017-2460: Ivan Fratric z projektu Google Zero

CVE-2017-2464: Jeonghoon Shin, Natalie Silvanovich z Google Project Zero

CVE-2017-2465: Zheng Huang a Wei Yuan z bezpečnostného laboratória Baidu

CVE-2017-2466: Ivan Fratric z projektu Google Zero

CVE-2017-2468: lokihardt programu Google Project Zero

CVE-2017-2469: lokihardt programu Google Project Zero

CVE-2017-2470: lokihardt programu Google Project Zero

CVE-2017-2476: Ivan Fratric z projektu Google Zero

CVE-2017-2481: 0011 v spolupráci s iniciatívou Zero Day Initiative spoločnosti Trend Micro

WebKit

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie nesprávne vytvoreného webového obsahu môže viesť k ľubovoľnému vykonaniu kódu

Opis: Problém zámeny typu bol vyriešený vylepšeným spracovaním pamäte.

CVE-2017-2415: Kai Kang z laboratória Xuanwu v spoločnosti Tencent (tentcent.com)

WebKit

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Vplyv: Spracovanie škodlivého obsahu webového obsahu môže viesť k neočakávane nevynúteným zásadám zabezpečenia obsahu

Opis: V pravidlách zabezpečenia obsahu sa vyskytol problém s prístupom. Tento problém bol vyriešený prostredníctvom lepších obmedzení prístupu.

CVE-2017-2419: Nicolai Grødum od spoločnosti Cisco Systems

WebKit

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dôsledok: Spracovanie nesprávne vytvoreného webového obsahu môže viesť k vysokej spotrebe pamäte

Opis: Problém nekontrolovanej spotreby zdrojov bol vyriešený zlepšeným spracovaním regulárneho obsahu.

CVE-2016-9643: Gustavo Grieco

WebKit

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dôsledok: Spracovanie nesprávne vytvoreného webového obsahu môže mať za následok odhalenie procesnej pamäte

Opis: Pri spracovaní shaderov OpenGL existoval problém so zverejnením informácií. Tento problém bol vyriešený vylepšenou správou pamäte.

CVE-2017-2424: Paul Thomson (pomocou nástroja GLFuzz) z Multicore Programming Group, Imperial College London

WebKit

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie nesprávne vytvoreného webového obsahu môže viesť k ľubovoľnému vykonaniu kódu

Opis: Problém s poškodením pamäte bol vyriešený prostredníctvom vylepšeného overenia vstupu.

CVE-2017-2433: Apple

WebKit

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie nesprávne vytvoreného webového obsahu môže viesť k exfiltrácii krížového pôvodu údajov

Opis: Pri spracovávaní načítania stránky existovalo viac problémov s overením. Tento problém bol vyriešený vylepšenou logikou.

CVE-2017-2364: lokihardt programu Google Project Zero

WebKit

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Škodlivý web môže vyfiltrovať krížový pôvod údajov

Opis: Pri spracovávaní načítania stránky sa vyskytol problém s overením. Tento problém bol vyriešený vylepšenou logikou.

CVE-2017-2367: lokihardt programu Google Project Zero

WebKit

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie nesprávne vytvoreného webového obsahu môže viesť k univerzálnemu skriptovaniu na viacerých stránkach

Opis: Pri manipulácii s rámovými objektmi existoval logický problém. Tento problém bol vyriešený zlepšením riadenia štátu.

CVE-2017-2445: lokihardt programu Google Project Zero

WebKit

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie nesprávne vytvoreného webového obsahu môže viesť k ľubovoľnému vykonaniu kódu

Opis: Pri spracovaní funkcií prísneho režimu existoval logický problém. Tento problém bol vyriešený zlepšením riadenia štátu.

CVE-2017-2446: Natalie Silvanovich z projektu Google Zero

WebKit

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Návšteva škodlivo vytvorenej webovej stránky môže ohroziť informácie o používateľovi

Opis: Problém s poškodením pamäte bol vyriešený vylepšeným spracovaním pamäte.

CVE-2017-2447: Natalie Silvanovich z projektu Google Zero

WebKit

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie nesprávne vytvoreného webového obsahu môže viesť k ľubovoľnému vykonaniu kódu

Opis: Použitie po bezplatnom vydaní bolo riešené prostredníctvom vylepšenej správy pamäte.

CVE-2017-2471: Ivan Fratric z projektu Google Zero

WebKit

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie nesprávne vytvoreného webového obsahu môže viesť k univerzálnemu skriptovaniu na viacerých stránkach

Opis: Pri manipulácii s rámcami existoval logický problém. Tento problém sa riešil prostredníctvom zlepšeného riadenia štátu.

CVE-2017-2475: lokihardt programu Google Project Zero

Viazania skriptov WebKit JavaScript

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie nesprávne vytvoreného webového obsahu môže viesť k exfiltrácii krížového pôvodu údajov

Opis: Pri spracovávaní načítania stránky existovalo viac problémov s overením. Tento problém bol vyriešený vylepšenou logikou.

CVE-2017-2442: lokihardt programu Google Project Zero

WebKit Web Inspector

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Zatvorenie okna počas pozastavenia v debuggere môže viesť k neočakávanému ukončeniu aplikácie

Opis: Problém s poškodením pamäte bol vyriešený prostredníctvom vylepšeného overenia vstupu.

CVE-2017-2377: Vicki Pfau

WebKit Web Inspector

K dispozícii pre: iPhone 5 a novší, iPad 4. generácie a novšie, iPod touch 6. generácie a novšie

Dopad: Spracovanie nesprávne vytvoreného webového obsahu môže viesť k ľubovoľnému vykonaniu kódu

Opis: Problém s poškodením pamäte bol vyriešený prostredníctvom vylepšeného overenia vstupu.

CVE-2017-2405: Apple

S touto poslednou významnou aktualizáciou bude spoločnosť Apple pravdepodobne zameraná na ďalšie hlavné vydanie, iOS 11; bez ohľadu na možné nepredvídané problémy s aktualizáciou APFS. Pravdepodobne uvidíme náš prvý náhľad na iOS 11 na výročnej konferencii vývojárov spoločnosti WWDC spoločnosti. Ako som už povedal, osobne ma potešil systém iOS od doby, keď som prešiel na iPhone. Platforma „len funguje“, ako sa plánovalo, a stabilita sa držala krok s každou revíziou OS. Som si istý, že sa to zmení s tým, ako môj vek iPhone a novšie, vynikajúce funkcie sa začnú objavovať v budúcich revíziách. Zatiaľ je to všetko dobré.

Vaša skúsenosť môže byť opačná, preto nám dajte vedieť, čo si myslíte o novej aktualizácii. Nejaké skryté drahokamy, problémy alebo vylepšenia výkonu?

Postupujte podľa nášho jednoduchého sprievodcu a ľahko si vytvorte ľahko zapamätateľné a bezpečné heslo.

Ak už ste odberateľom služby Hulu (bez reklám) a chcete pridať balík Disney + a ESPN +, môžete. Je to trochu ...